Hackearon mi cuenta: qué hacer en los primeros 15 minutos?

Hay un tipo de espanto moderno que no hace ruido, pero se siente en el cuerpo: la persona abre WhatsApp y aparecen mensajes que nunca escribió. Entra a Instagram y su foto cambió “sola”. O el banco manda una alerta extraña y la mente dispara la pregunta más incómoda: “¿yo hice eso?” En ese instante, el verdadero enemigo no siempre es el atacante. Es el pánico.

Porque el pánico empuja a hacer lo peor: tocar todo sin orden, borrar pruebas, cambiar claves desde el mismo celular sospechoso, reiniciar como quien se lava las manos… y pensar que con eso se acabó. Los expertos de ESET lo plantea con una claridad que vale oro: un hackeo casi nunca es un golpe único, es un proceso por etapas. Y en los procesos, la velocidad con método marca la diferencia entre una historia que se cuenta riéndose y una factura emocional (y económica) que duele.

La regla de oro: primero se frena la hemorragia, después se cura la herida

En los primeros dos minutos, la prioridad no es “arreglarlo todo”, sino frenar el daño. La persona que sospecha un hackeo debería cortar la conexión a Internet del dispositivo: apagar Wi-Fi y datos móviles. Es un gesto simple, casi infantil, pero efectivo: evita que el atacante siga moviéndose desde una sesión abierta.

Aquí aparece la tentación más peligrosa: borrar chats, borrar apps, borrar “todo”. Y, sin embargo, ese impulso suele salir caro. Los expertos en ciberseguridad recomiendan no borrar nada todavía, porque lo que se elimina puede ser justo lo que permite entender qué pasó y, sobre todo, lo que ayuda a soporte técnico (de la plataforma o del banco) a reconstruir el incidente. Si el servicio lo permite, cerrar sesión en todos los dispositivos desde un entorno seguro puede cortar el acceso del atacante de un solo golpe.

Cambiar la llave… pero no desde el dispositivo comprometido

Entre el minuto tres y el seis llega el momento de recuperar el control, y aquí importa un detalle que muchos pasan por alto: cambiar la contraseña desde un dispositivo seguro. No desde el teléfono que “huele raro”. No desde el computador donde apareció una ventana extraña. Si el atacante entró por el dispositivo, cambiar la clave ahí mismo es como poner candado nuevo con el ladrón todavía en la sala.

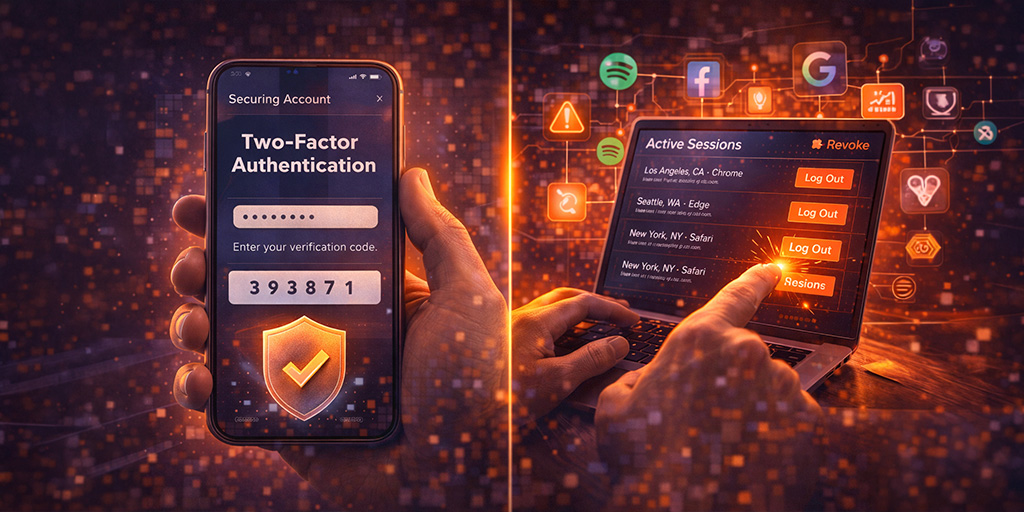

La contraseña, además, no puede ser un “más o menos”. Debe ser única y robusta; nada de fechas de nacimiento, nombres de mascotas o el eterno “123456”. En este punto hay dos acciones que, en el mundo real, valen más que cualquier discurso de seguridad. La primera es activar el doble factor de autenticación (2FA): aunque el atacante tenga la contraseña, le faltará el segundo paso. La segunda es cerrar sesiones activas y revocar accesos de aplicaciones conectadas. Muchos robos no entran solo por la puerta principal; entran por una ventana lateral: una app “amiga” a la que se le dio permiso hace años y nadie volvió a mirar.

El error que más se repite: pensar que fue “solo una cuenta”

Del minuto siete al diez ocurre el chequeo que salva reputaciones y cuentas bancarias: mirar alrededor. La mayoría de personas reutiliza contraseñas. No por descuido malintencionado, sino por cansancio: demasiadas plataformas, demasiadas claves. El problema es que un atacante piensa como un cerrajero: si una llave maestra funciona, la probará en todas las puertas. Por eso, si se sospecha que la contraseña se repitió en otros servicios, conviene cambiarla en cadena, antes de que el problema se multiplique.

También toca revisar señales claras de intrusión: cambios en datos de contacto, mensajes enviados desconocidos, compras o movimientos extraños. Y si la plataforma ofrece “actividad reciente” o “historial de inicio de sesión”, ese registro es un testigo silencioso: muestra desde dónde entraron, cuándo y cuántas veces.

En este punto aparece la pieza más crítica del dominó digital: el correo electrónico y el número del abonado. Estos suelen ser la “llave maestra” para recuperar el resto. Quien controla el correo y el número de teléfono puede resetear contraseñas de redes sociales, bancos, servicios de streaming y volver a entrar una y otra vez. Por eso, asegurarlos no es un paso más: es el paso que evita que el hackeo se convierta en una persecución interminable.

A veces el ladrón no está en la cuenta: está en el bolsillo

Entre el minuto once y el trece llega un momento incómodo, pero necesario: aceptar que el ataque pudo empezar en el dispositivo. Malware, extensiones raras, aplicaciones instaladas “sin querer”, o links que abrieron la puerta con una sola pulsación. Lo sensato es hacer un análisis de seguridad completo y eliminar software o extensiones que la persona no reconozca.

Y luego viene esa tarea que todos posponen como si fuera una cirugía: actualizar sistema operativo y aplicaciones. Pero la realidad es simple: muchas actualizaciones no son “mejoras bonitas”, sino parches a agujeros por donde los atacantes se cuelan.

La parte que da vergüenza… pero evita tragedias

En los minutos catorce y quince, el plan se vuelve social. Avisar a contactos puede incomodar, pero evita algo peor: que el atacante use el nombre de la víctima para pedir dinero, mandar enlaces maliciosos o inventar una emergencia. Ese mensaje corto —“me hackearon, no respondan ni abran enlaces”— puede salvar a una familia entera de caer en una estafa.

Al mismo tiempo, toca reportar el incidente a la plataforma comprometida. Y si hay dinero o datos sensibles en juego, especialmente en servicios financieros, la prioridad es contactar a la entidad para bloquear operaciones y monitorear movimientos. No es exageración: en fraudes, minutos pueden ser plata.

Lo que no se debe hacer: los tres errores que agrandan el incendio

Los expertos resaltan que la gente tropieza en los mismos puntos. Primero, cambiar contraseñas desde el mismo dispositivo comprometido sin cortar Internet. Segundo, creer que reiniciar el teléfono “limpia” el problema. Tercero, callarse por vergüenza y no avisar, dejando el camino libre para que el atacante estafe a otros “con su cara”. En ciberseguridad, el silencio suele ser cómplice involuntario.

La seguridad no es paranoia, es higiene

Los que saben del tema insisten en hábitos que suenan repetidos hasta que un día hacen falta: 2FA activado, contraseñas fuertes y únicas, software actualizado, ojo con el phishing y una solución de seguridad confiable. No es vivir con miedo; es vivir con rutina. Igual que mirar a ambos lados antes de cruzar una calle.

The post Hackearon mi cuenta: qué hacer en los primeros 15 minutos? appeared first on Techcetera Felipe Lizcano.

Ver Fuente